HTTPS���ܽ���

HTTPS�`�꿽��

- 1 ��ʲô����HTTPS���ǰ�ȫ��

- 2 HTTPS��ԭ����Ό��F

- 3 ����HTTPS��һ����ȫ��

һ��HTTPS���Fԭ��

HTTPS�ڃ��݂�ݔ�ļ�����ʹ�õ��nj��Q���ܣ��nj��Q����ֻ�������C����C�A�Ρ�

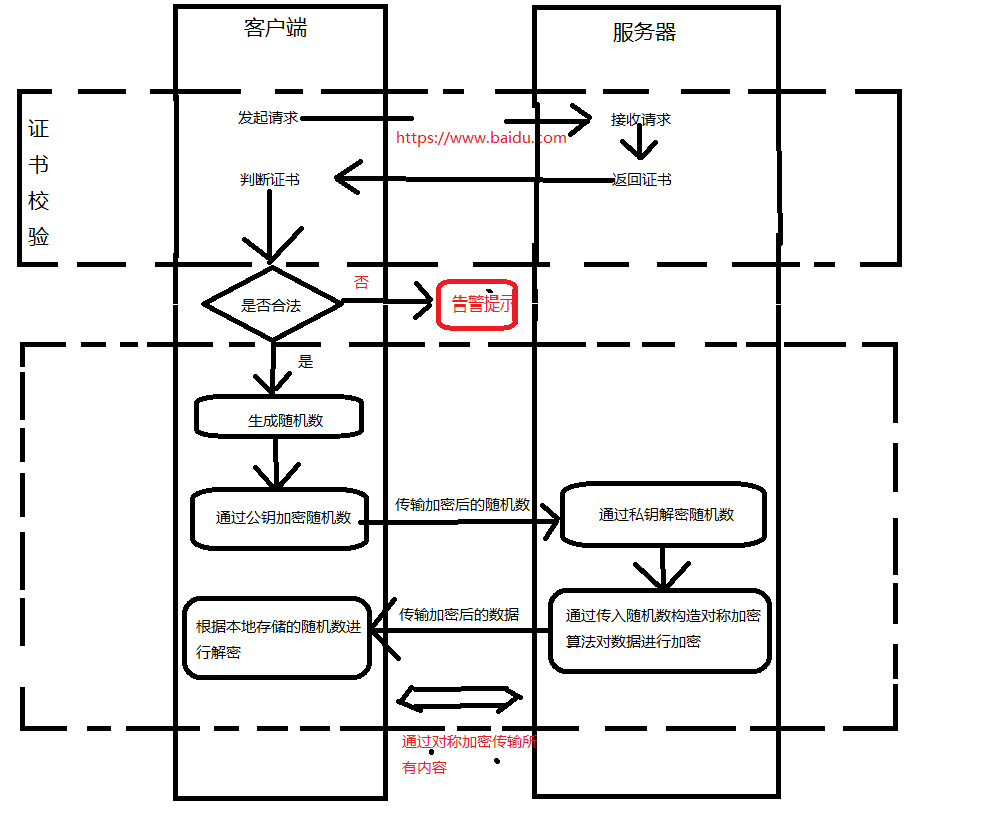

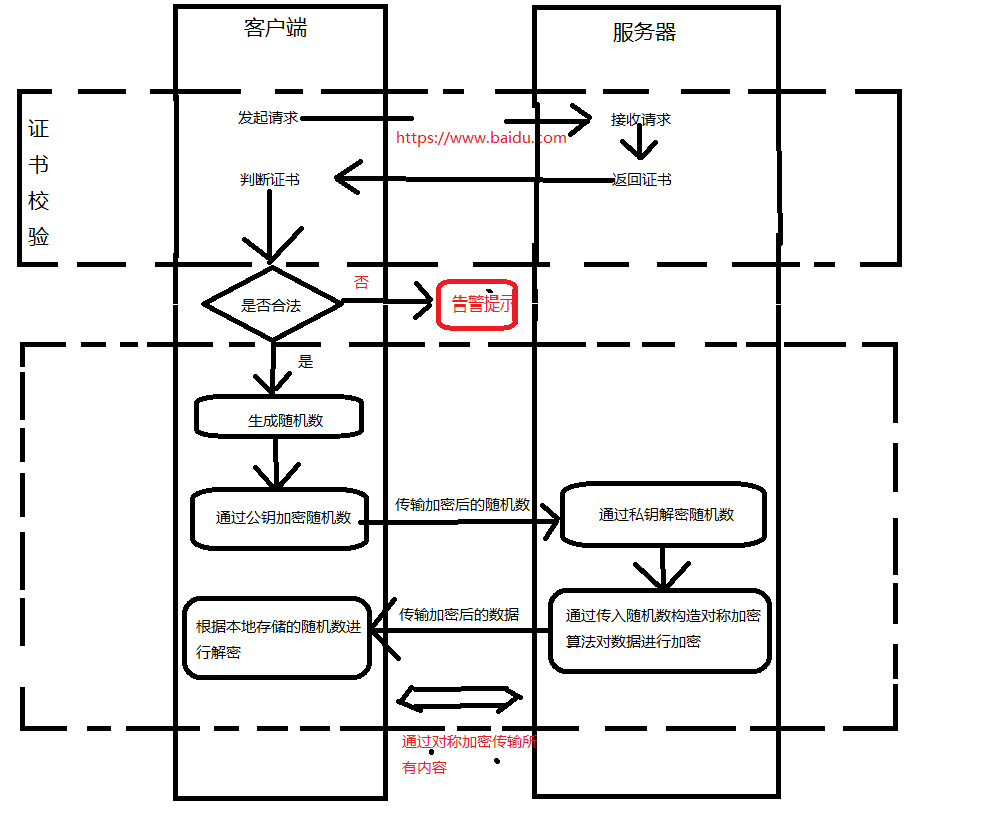

- HTTPS�����w�^�̷֞��C��У�͔�����ݔ�A�� ���w�����^������

- �C����A��

- 1 �͑��˰l��HTTPSՈ��

- 2 ����������HTTPS�C��

- 3 �͑�����C�C���Ƿ�Ϸ� ���Ϸ���ʾ�澯

- ������ݔ�A��

- 1 ���C����Cͨ�^���ڿ͑��˱��������S�C��

- 2 ͨ�^��耼����S�C�������Ѽ��ܺ���S�C����ݔ����������‘

- 3 ��������ͨ�^˽而��S�C���M�н���

- 4 ��������ͨ�^�͑��˂�����S�C�����쌦�Q�����㷨 �����ؽY�����ݼ��ܺ��M�Ђ�ݔ

�� ����ʲô������ݔʹ�Ì��Q���ܣ�

- ���ȣ��nj��Q���ܵļ���Ч�ʷdz��ͣ���http�đ��È���ͨ�����c��֮�g���ڴ����Ľ������nj��Q���ܵ�Ч���ǟo�����ܵ�

- ���⣺��HTTPS�Ĉ�����ֻ�з������˱�����˽耣�һ����˽�ֻ�܌��F����ļӽ��ܣ�����HTTPS�Ѓ��݂�ݔ���ܲ��õ��nj��Q����

������ʲô��ҪCA�J�C�C���C�l�C��

- ���˷�ֹ���g�˹���

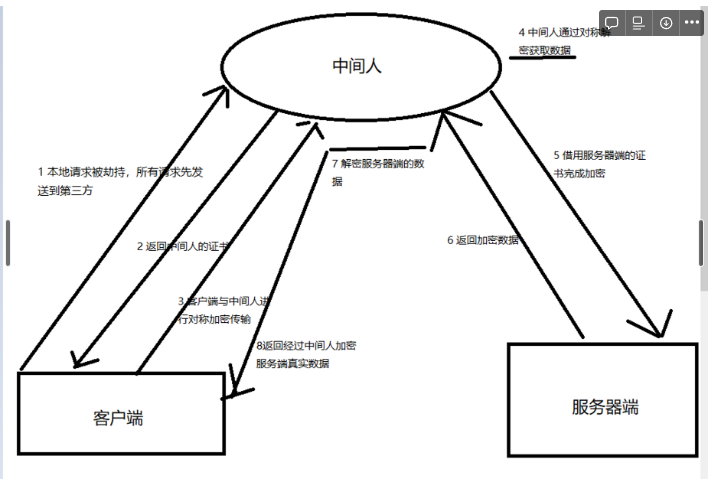

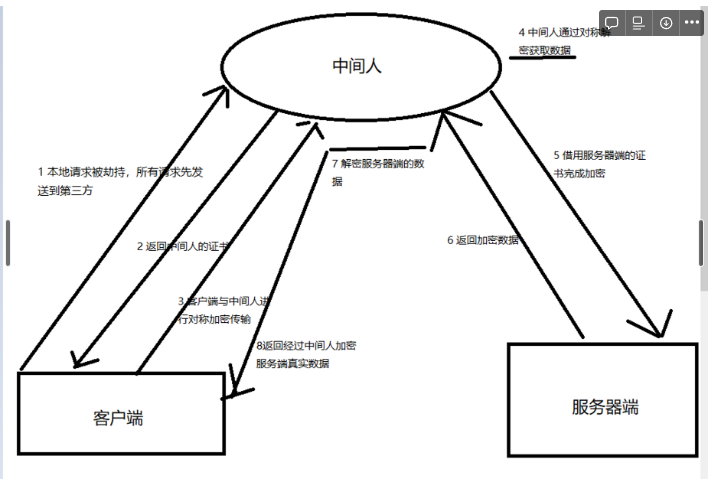

- ���w�^�����£�

- ���̣�

- 1 ����Ո�ٳ֣�DNS�ٳֵȣ�������Ո����l�͵����g�˵ķ�����

- 2 ���g�˷������������g���Լ����C����

- 3 �͑��˄����S�C�� ͨ�^���g���C���Ĺ�而��S�C�����ܺ���ͽo���g�ˣ�Ȼ��{�S�C������Č��Q���܌���ݔ�����M�м��܂�ݔ

- 4 ���g�������п͑��˵��S�C��������ͨ�^���Q�����㷨�M�Ѓ��ݽ���

- 5 ���g���Կ͑��˵�Ո�����������Ҏ�Wվ�l��Ո��

- 6 ������g���c��������ͨ���^���ǺϷ��� ��Ҏ�Wվͨ�^�����İ�ȫͨ�����ؼ��ܺ�Ĕ���

- 7 ���g�ˑ{���c��Ҏ�Wվ�����Č��Q�����㷨�������M�н���

- 8 ���g��ͨ�^�c�͑��˽����Č��Q�����㷨����Ҏ�Wվ���صĔ����M�м��܂�ݔ

- 9 �͑���ͨ�^�c���g�˽����Č��Q�����㷨�����ؽY�������M�н���

�ġ���α��CCA�C���ĺϷ��ԣ�

4.1 �C������ʲô��Ϣ

- 1 �C�l�C����Ϣ

- 2 ���

- 3 ��˾��Ϣ

- 4 ����

- 5 ����

- 6 ָ�y

- 7 ��������

4.2 �C���ĺϷ�������

- 1�����ȣ������C����Ҫ���J�C�ģ������S��һ���C�������Y���C�l�C������ȻҲ�����������C����

- 2�����⣺�C���Ŀ����Ի��������ƣ������C����Ҫ�����C�l���C���M�����ñ�����ֻҪ�Ǚ����C�����ɵ��C�����҂����J���ǺϷ��ġ�

���ԙ����C��������Ո�ߵ���Ϣ�M�Ќ��ˣ���ͬ�ȼ��ę����C�������˵�Ҫ��Ҳ��һ�ӣ������C��Ҳ�֞����M�ġ����˵ĺ��F�ġ�

4.3 �g�[�������C�C���ĺϷ���

�g�[���l��HTTPSՈ��r�������������ؾWվ��SSL�C�����g�[����Ҫ���C����������C��

- 1 ��C��������Ч�ڵ���Ϣ�Ƿ����_

- 2 �Д��C����Դ�Ƿ�Ϸ���ÿ�ݺ��l�C�������Ը�����C��ҵ������ĸ��C��������ϵ�y���g�[�����ڱ��ش惦�����C���ĸ��C�������ñ��ظ��C�����Ԍ������C�����l�C����Ɂ�Դ��C

- 3 �Д��C���Ƿ۸ģ���Ҫ�cCA�������M��У�

- 4 �Д��C���Ƿ���N��ͨ�^CRL ��Certificate Revocation List �C��ע�N�б��� �� OCSP ��Online Certificate Status Protocol�ھ��C����B�f�h �� ���F ������ OCSP �����ڵ�3�����Ԝp���c CA �������Ľ����������CЧ�ʡ�

- ��������һ�����M�����r�g�[�����J���C���ǺϷ��ġ�

- ��Ȼ�C���ǹ��_�ģ����Ҫ�l�����g�˹��������ڹپW�����dһ���C�������ҵķ������C�����ǿ͑��˿϶����Jͬ�@���C���ǺϷ��ģ���α����@�N�C��ð�õ���r��

- �䌍�@���ǷǼ��܌��Q�й�˽耵���̎���mȻ���g�˿��Եõ��C������˽��ǟo���@ȡ�ģ�һ�ݹ���Dz�����������䌦����˽耣����g�˼�ʹ�õ��C��Ҳ�o�����b�ɺϷ����նˣ����o�����͑��˂���ļ��ܔ����M�н��ܡ�

�塢�����S�C�����`ȡ��ô�k

- �C����У�ʹ�÷nj��Q���܌��F��������ݔʹ�Ì��Q���܌��F�����еČ��Q�����㷨����Ҫ���S�C�����ɱ������ɲ��Ҵ惦���ص�

- HTTPS�����������S�C���İ�ȫ���C��HTTPS���C��֪�R��ݔ�^�̵İ�ȫ�����S�C���惦�ڱ��أ����صİ�ȫ������һ��ȫ�����������Ĵ�ʩ�а��b����ܛ������ľ�R���g�[�������ޏ�©���ȡ�

��������HTTPS����ץ����

- HTTPS�Ĕ����Ǽ��ܵ� ��Ҏ��ץ�����ߴ�{�^}{�V}��Ո���ץ���İ������Ǽ��ܠ�B �o��ֱ�Ӳ鿴

- ��Q������ʹ��ץ����������һ���C�����b���͑����У�ģ�M���g�˹���

- ��Ȼ����ץ�� ��ôHTTPS��ʲô���x��

- HTTPS���Է�ֹ�Ñ��ڲ�֪�����r��ͨ���·���O �����������ڙ��C��ץ�������Dz��ṩ���o�ģ�����@�������Ñ����ѽ����L�U֪�顣

- Ҫ��ֹ��ץ�� ��Ҫ���Ñ��ü��İ�ȫ���o���������˽�еČ��Q���ܣ�ͬ�r�����ƄӶ˵ķ����g�ӹ̣���ֹ�����㷨���ƽ�

�� �����Y

- Q HTTPS��ʲô��ȫ��

- ���HTTPS���C�˂�ݔ��ȫ����ֹ��ݔ�^���б��O ����ֹ�������`ȡ�����Դ_�J�Wվ���挍�ԡ�

- Q HTTPS�Ă�ݔ�^�������ӵģ�

- �͑��˰l��HTTPSՈ���ն˷����C�����͑���У��C���Ϸ��ԣ�У�ɹ������S�C����ͨ�^�C���еĹ�而��S�C���M�м��܂�ݔ�o�������ˣ���������ʹ��˽耽��ܵõ��S�C����Ȼ��ʹ�ý��ܺ���S�C�����쌦�Q�����㷨�������ܺ�Ĕ������ؽo�͑��ˣ�

- Q ��ʲôʹ���C����

- Q ʹ��HTTPS����ץ����

- ����HTTPSֻ���o�Ñ��ڲ�֪�����r��ͨ�ű��O �����Ӱ��b�C���ڙ�����M�н���ץ����

- Q HTTPSʹ�õ��nj��Q����߀�Ƿnj��Q����

- HTTPS�ڃ��݂�ݔ�^����ʹ�õ��nj��Q���ܣ����C��У��A��ʹ�õ��Ƿnj��Q���ܡ�

|