��һ�}��(sh��)���^(gu��)�ں�(ji��n)�Σ�һ��(g��)OpenGL��3D����, ֻҪCE��camera����(bi��o)�����ϽǾ��ܿ���flag��

�@������ڶ��}���M(j��n)�A��

��һ�P(gu��n)

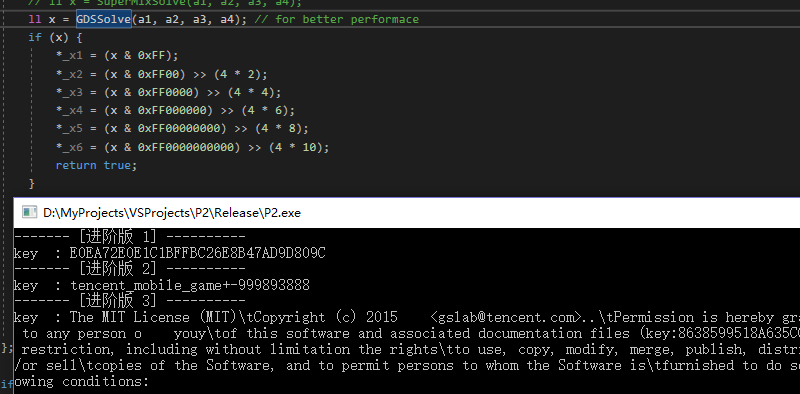

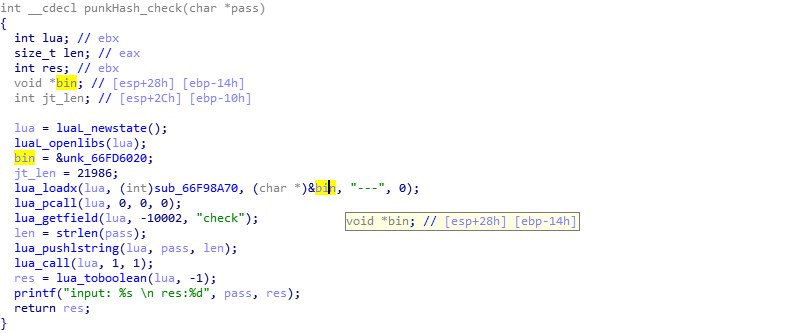

x32dbg�d��, ���N�P(gu��n)�I�c(di��n)��, ������ه�˃ɂ�(g��)dll, ���ȫ�������f(shu��),

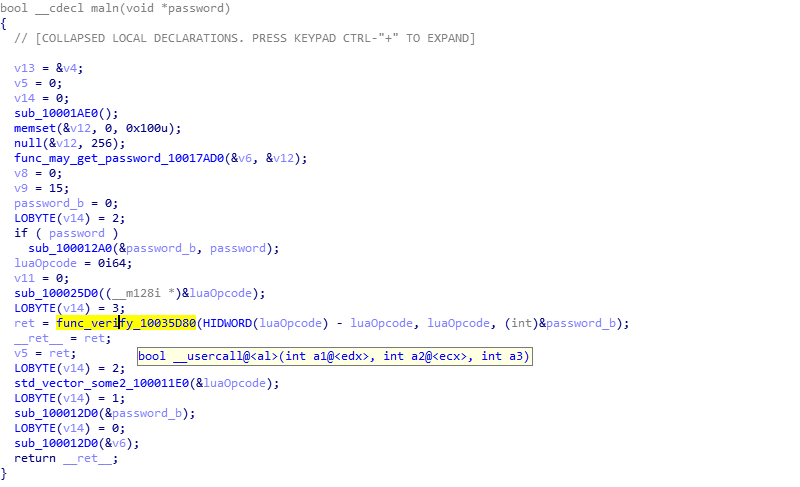

��Ȼ�c(di��n)����һ�P(gu��n)���(y��n)�C���o, ������tmgs.dll��maln����(sh��)

�䌍(sh��)�@��(g��)��������ĕr(sh��)������r(sh��)�g������lua����(sh��)���R(sh��)�e��,

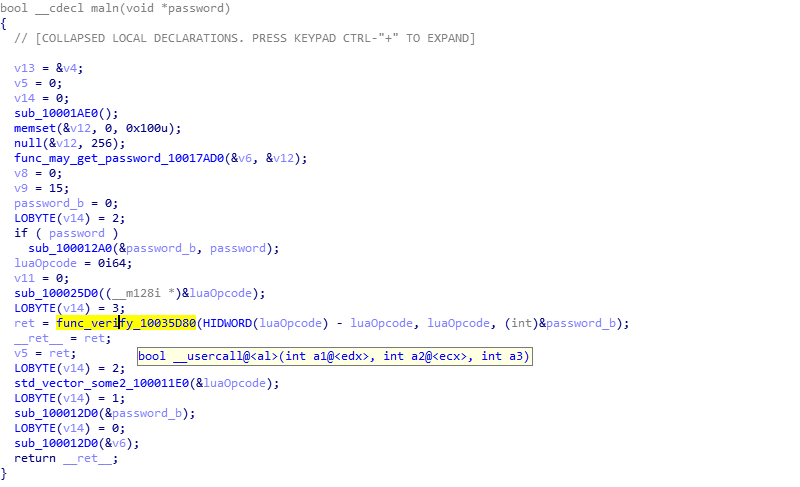

function_verify��������:

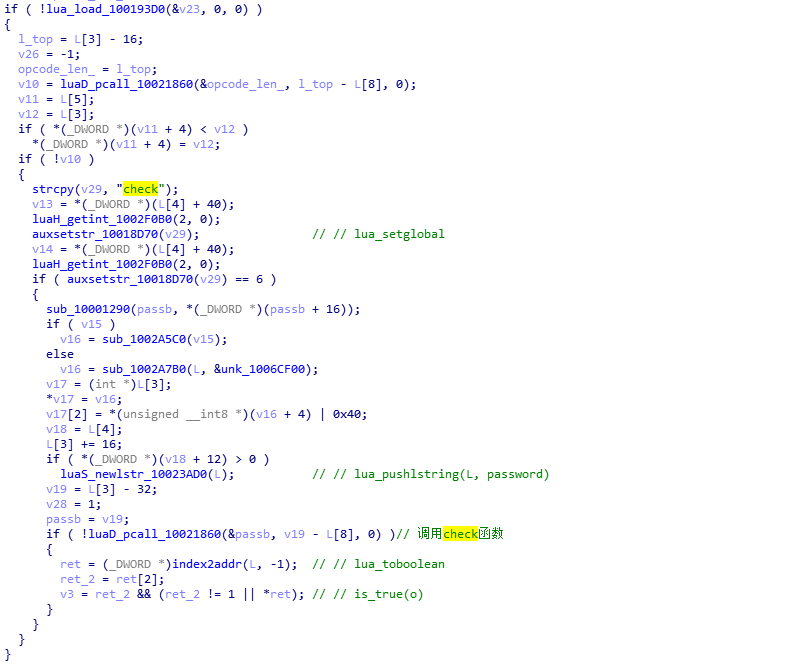

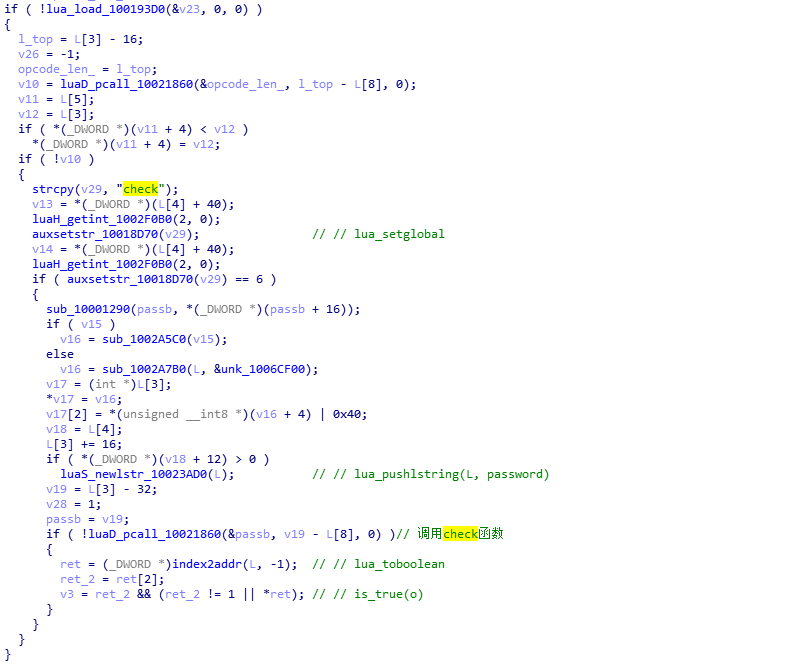

function_verify�������{(di��o)��lua�_���M(j��n)��һ��(g��)check, �@���nj�(du��)��l(shu��)uaԴ�aһ��(g��)��(g��)��(bi��o)ӛ�ĺ���(sh��)��, ���M(f��i)�˺ܶ��r(sh��)�g

ͬ�r(sh��)����(j��)�ψD���l(f��)�F(xi��n)lua�_����luaOpcode���棬��lua��luaOpcode��(d��o)��ʹ��luadec�����g���Եó��(y��n)�C߉��

��(bi��o)��(zh��n)�浽�@������ͽY(ji��)���ˣ������M(j��n)�A��ٷ�����һЩС��(d��ng)����lua��op_mode������һЩ̎��

ͨ�^(gu��)�����P(gu��n)�I�~”must be a number” ��λ��luaV_execute����(sh��)����̎ͨ�^(gu��)��luaԴ���a��(du��)�Ȱl(f��)�F(xi��n)opcode���˴����Ą�(d��ng)��ͨ�^(gu��)��һ��(du��)��47��(g��)luaָ��switch�Ĵ������a������ó�߀ԭ�� ��(xi��)������(sh��) de_op_codes

int de_op_codes(int en) {

int r = 0;

switch (en)

{

case 0:

return 0xfe;

case 6u:

case 7u:

case 0x16u:

case 0x1Bu:

return 0;

case 0x22u:

case 0x28u:

case 0x29u:

case 0x3Cu:

return 1;

case 0x3Eu:

return 2;

case 0x3Bu:

return 3;

case 0x12u:

return 4;

case 8u:

case 0x11u:

case 0x17u:

case 0x36u:

return 5;

case 2u:

return 6;

case 0xDu:

return 7;

case 0x1Au:

return 8;

case 1u:

return 9;

case 0x1Du:

return 0xA;

case 0x1Fu:

return 0xB;

case 0xEu:

return 0xC;

case 0x31u:

return 0xD;

case 0x2Fu:

return 0xE;

case 0x1Eu:

return 0xF;

case 0x15u:

return 0x10;

case 0x3Au:

return 0x11;

case 0x13u:

return 0x12;

case 0x24u:

return 0x13;

case 0x2Bu:

return 0x14;

case 0x1Cu:

return 0x15;

case 0x2Du:

return 0x16;

case 0x19u:

return 0x17;

case 0x3Fu:

return 0x18;

case 0x18u:

return 0x19;

case 0x33u:

return 0x1A;

case 0xFu:

return 0x1B;

case 0x34u:

return 0x1C;

case 0x20u:

return 0x1D;

case 5u:

case 9u:

case 0xAu:

case 0x25u:

return 0x1E;

case 0x30u:

return 0x1F;

case 0x26u:

return 0x20;

case 0x35u:

return 0x21;

case 0x38:

return 0x22;

case 0x2Au:

return 0x23;

case 0x23u:

case 0x37u:

case 0x39u:

case 0x3Du:

return 0x24;

case 0x27u:

return 0x25;

case 4u:

return 0x26;

case 0x2Cu:

return 0x27;

case 0x32u:

return 0x28;

case 0x21u:

return 0x29;

case 0x03:

return 0x2A;

case 0xCu:

return 0x2B;

case 0x2Eu:

return 0x2C;

case 0x14u:

return 0x2D;

case 0xB:

return 0x2E;

case 0x10:

return 46;

default:

return 0;

}

}

���˺���(sh��)��(xi��)�� luadec��GET_OPCODE��ָ���У����¾��g�\(y��n)��l(w��i)uadec����߀ԭ��lua, �P(gu��n)�I��������

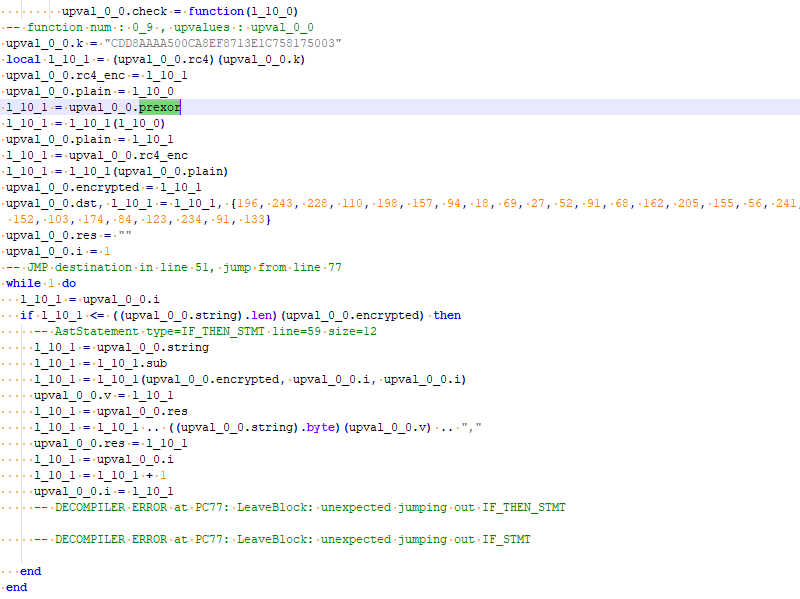

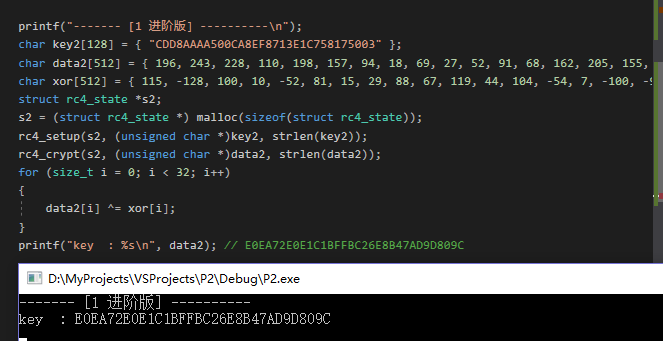

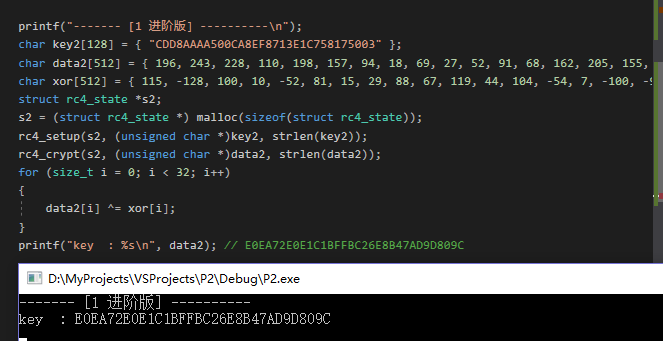

���Կ�����������ͨ�^(gu��)rc4�����(y��n)�C������rc4�nj�(du��)�Q�����㷨�����ֻ��Ҫ��(du��)dst�����ļ���һ�ξͿ��Եõ�ͨ�P(gu��n)�ܴa

�ڶ��P(gu��n)

ͨ�^(gu��)��UE�����P(gu��n)�I�ط����c(di��n)���l(f��)�F(xi��n)�ڶ���(w��n)̎��߉��Ҫ��UE�����(n��i)����

UE4�����¼��ְl(f��)����, ���ĺ���(sh��)����(hu��)��(bi��o)ӛԔ��(x��)��ƫ��

#define RESULT_DECL = void*const Z_Param__Result

// UObject::ProcessInternal_62E860

void UObject::ProcessInternal( UObject* Context, FFrame& Stack, RESULT_DECL)

call eax

// UObject::execLet_632310

void UObject::execLet( UObject* Context, FFrame& Stack, RESULT_DECL)

call eax

// UObject::execContext_6319D0

void UObject::execContext( UObject* Context, FFrame& Stack, RESULT_DECL )

P_THIS->ProcessContextOpcode(Stack, RESULT_PARAM, /*bCanFailSilently=*/ false);

// UObject::ProcessContextOpcode_62E0B0

void UObject::ProcessContextOpcode( FFrame& Stack, RESULT_DECL, bool bCanFailSilently )

call eax

// UObject::execFinalFunction_631D50

void UObject::execFinalFunction( UObject* Context, FFrame& Stack, RESULT_DECL )

P_THIS->CallFunction( Stack, RESULT_PARAM, (UFunction*)Stack.ReadObject() );

// UObject::CallFunction_628860

void UObject::CallFunction( FFrame& Stack, RESULT_DECL, UFunction* Function )

Function->Invoke(this, Stack, RESULT_PARAM);

// Function_Invoke_641570

void UFunction::Invoke(UObject* Obj, FFrame& Stack, RESULT_DECL)

return (*Func)(Obj, Stack, RESULT_PARAM);

һ��(g��)�������̣�

-> Function_Invoke_641570

-> UObject::ProcessInternal_62E860

-> UObject::CallFunction_628860

-> UObject::ProcessInternal_62E860

-> UObject::execLet_632310

-> UObject::execContext_6319D0

-> UObject::ProcessContextOpcode_62E0B0

-> sub_631DF0

-> UObject::execFinalFunction_631D50

-> UObject::CallFunction_628860

-> Function_Invoke_641570

���ĺ���(sh��)�� Function_Invoke_641570 ����, ͨ�^(gu��)��(du��)�˺���(sh��)�M(j��n)�����c(di��n)����ӛ䛵��{(di��o)�������ׂ�(g��)����(sh��), ����o������(sh��)��ַ�;��w����

Function: 16D6860 check2_str_to_FString_846860

Function: 6CAF10 check2_GetUnicodeStringLength_83AF10

Function: 16D6860 check2_str_to_FString_846860

Function: 39B530 check2_md5_50B530

Function: 6CAF10 check2_GetUnicodeStringLength_83AF10

... ��̎ʡ��N��(g��)�o(w��)�P(gu��n)����(sh��)

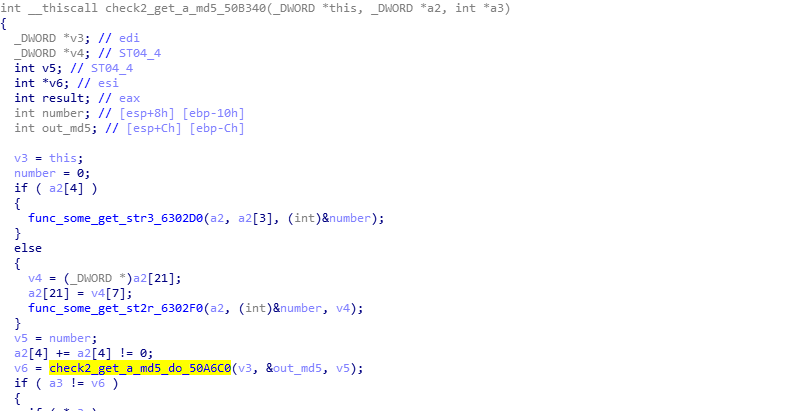

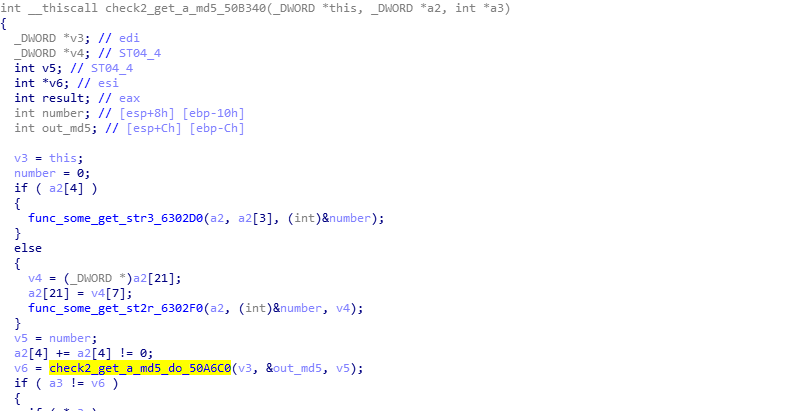

Function: 39B340 check2_get_a_md5_50B340

# ��(n��i)����һ��(g��)�ַ���, �@ȡ��(n��i)���ַ�����md5

Function: 16D6860 check2_str_to_FString_846860

Function: 39B530 check2_md5_50B530

Function: 6C5C60 check2_main_835C60

Function: 0B420 fun_showmsg_50B420(&�ڶ��P(gu��n)���(y��n)�Cʧ����Ո(q��ng)��ԇ)

... ��̎�^�m(x��)ʡ��N��(g��)�o(w��)�P(gu��n)����(sh��)

���{(di��o)���@ʾ����(sh��)�@ʾ��ͨ�^(gu��)ʧ������һ��, ���Ǻ����Дຯ��(sh��)check2_main_835C60��

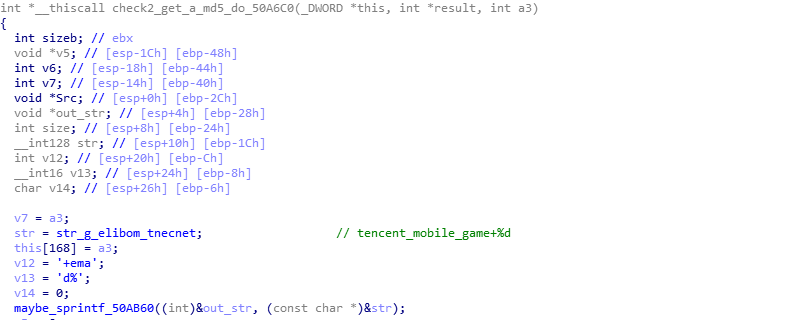

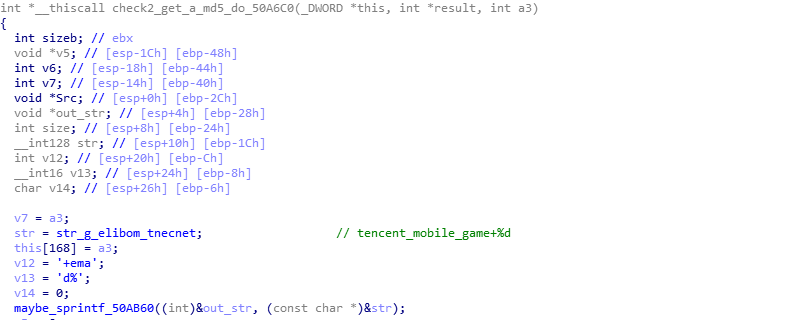

�ٴ����ϣ���check2_md5_50B530���@һ�������(hu��)��һ��(g��)�ַ���Ӌ(j��)��md5��

check2_md5_50B530��(n��i)�����{(di��o)��check2_md5_calc_50A800�M(j��n)��������Ӌ(j��)�㡣

��(du��)·check2_md5_calc_50A800·���c(di��n)���l(f��)�F(xi��n)�������Ό�(du��)

E0EA72E0E1C1BFFBC26E8B47AD9D809C

tencent_mobile_game+-999893888

ݔ���PASSWORD

�@����(g��)��(n��i)��Ӌ(j��)��md5��

�^�m(x��)�β���ۙ�l(f��)�F(xi��n)������check2_main_835C60���挦(du��) �ڶ��� �� ������ �ַ���md5����(du��)��, ��ôkey�@����Ҋ(ji��n)��, ���ǵڶ��ε��ַ���

�ڶ��ε��ַ���tencent_mobile_game+�nj�(xi��)���ڳ��������

-999893888 ���@�������(l��i)��

���}��Ҫ����UE4�¼��ְl(f��)������, ��(d��ng)Ȼ���ʲô��������Ԓֱ��IDA findcrypt��md5�ĵط���Ҳ��������(l��i)������...

�����P(gu��n)

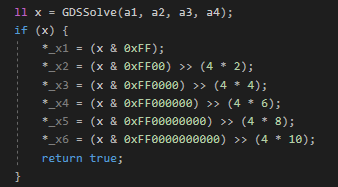

�㷨��(d��o)��

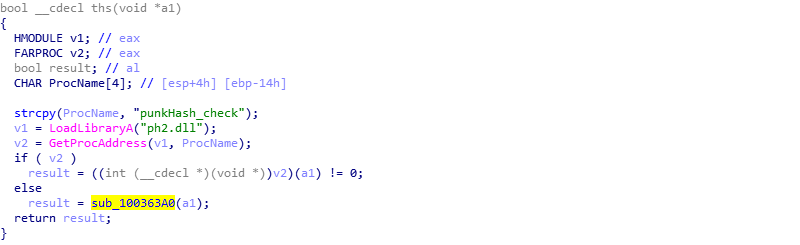

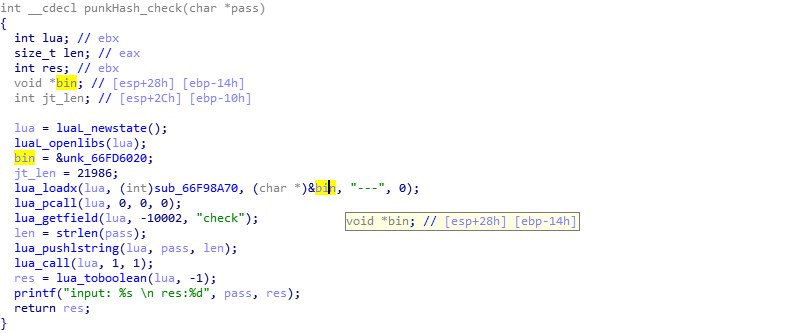

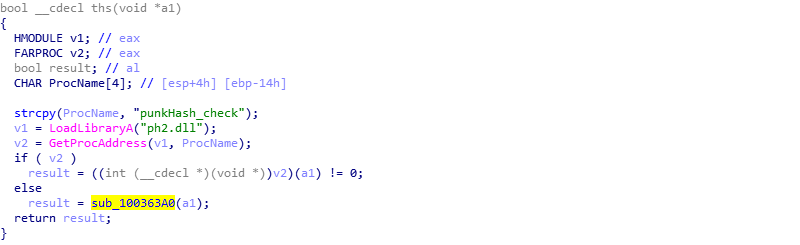

�����@һ�P(gu��n), �c(di��n)�����o���������(l��i)��, ߀���ϴε�dll, �M(j��n)����ths����(sh��)

���Կ�������ph2.dll�����M(j��n)�е�̎��(���A(ch��)��ֱ����sub_100363A0,�͵�һ�P(gu��n)�(l��i)�Ƶ��^(gu��)��)

�M(j��n)��ph2.dll����Ȼ��lua�_����ֱ��dump��bin׃�����_����

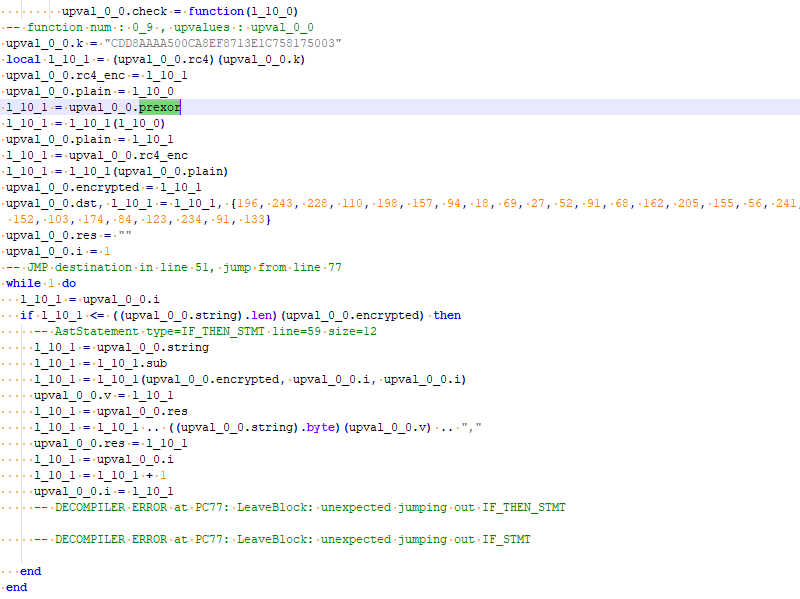

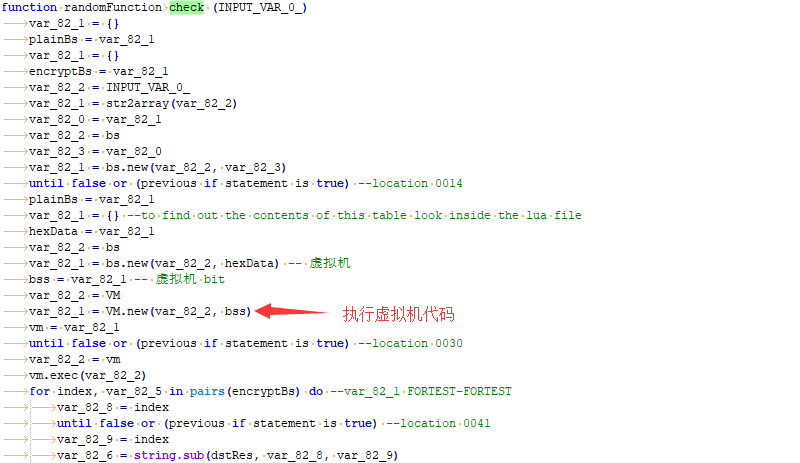

���Կ����_�����^����jt����ʹ��luajit���ɵ��ֹ�(ji��)�a��ֱ��ʹ��luajit-decomp�M(j��n)�з����g, ���g����a:

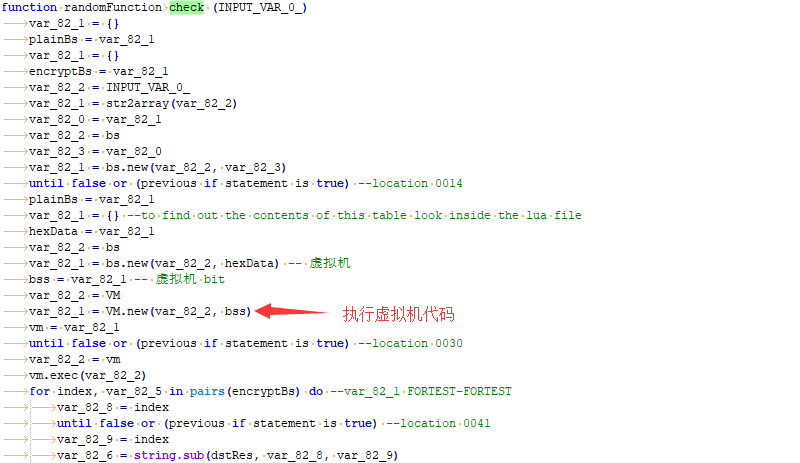

check����(sh��)��(n��i)������һ��(g��)̓�M�C(j��), ��(zh��)��̓�M�C(j��)���a��(du��)ݔ��Ĕ�(sh��)��(j��)(plainBs)�M(j��n)�м���̎��, ���ܺ�̓�(n��i)�õ�(dstRes)�M(j��n)�бȌ�(du��)

ͨ�^(gu��)��(du��)̓�M�C(j��)���a�M(j��n)�Ќ�(d��o)������(d��o)�������Լ���(d��o)����z3t_table.lua���ѽ�(j��ng)���ڸ��,

̓�M�C(j��)���a��18��(g��)ָ��, �քe��Ӝp�˳��Д����D(zhu��n)���������ȣ��Ҳ����˴�(sh��)�\(y��n)���(k��)

�@����Ҫ��(du��)̓�M�C(j��)���a�M(j��n)�з���, ��������Լ�ͨ�^(gu��)js�Լ�����(sh��)�F(xi��n)��,

�䌍(sh��)�@���(bi��o)��(zh��n)����M(j��n)�A������, ��䛵Ĵ��a���渽���˘�(bi��o)��(zh��n)��Č�(sh��)�F(xi��n), �����f(shu��)�M(j��n)�A����˔�(sh��)��һ�c(di��n)(BigNumber😄), �����ȫ��һ�ӵ�

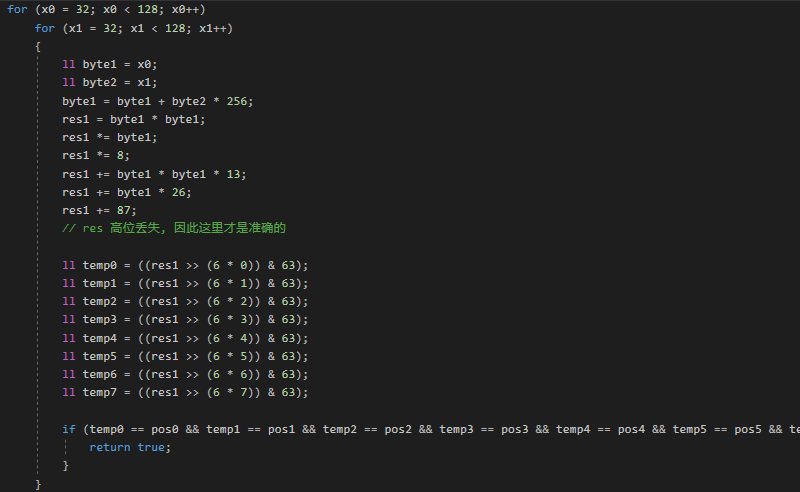

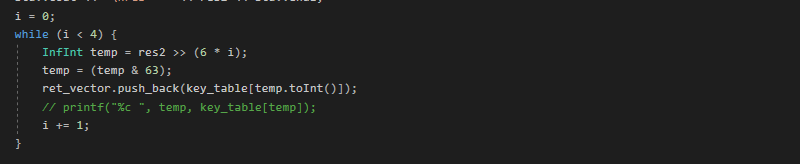

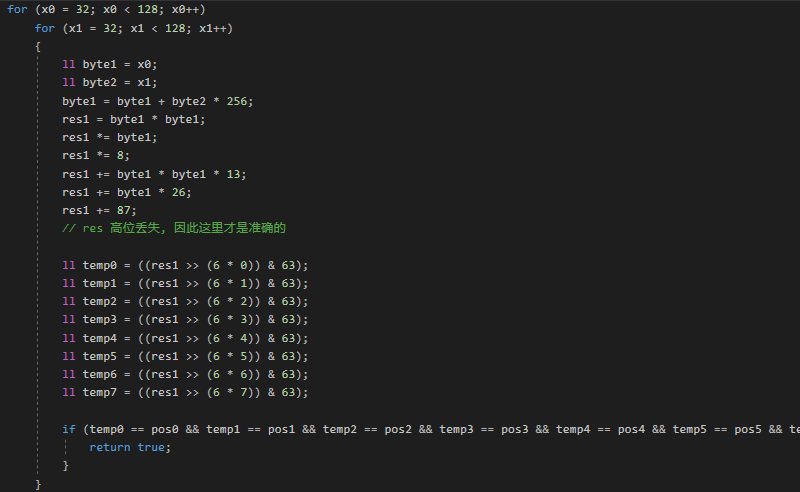

����������:

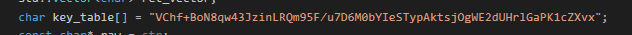

�㷨����

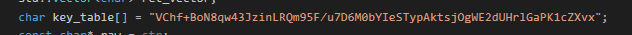

���ȳ�ʼ��һ��(g��)b64��ĸ��

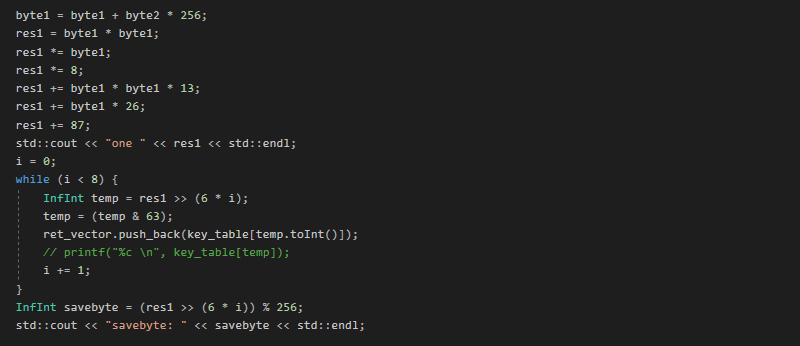

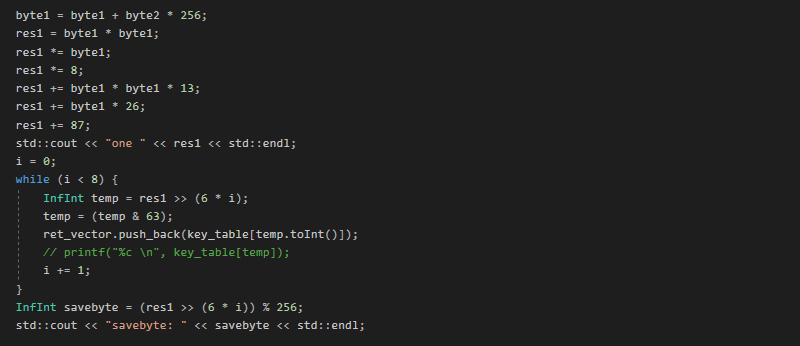

Ȼ��(du��)ݔ��Ĕ�(sh��)��(j��)�M(j��n)�зֽM��8��(g��)һ�M��ǰ�ɂ�(g��)�������\(y��n)��, ����8�ֹ�(ji��)��(sh��)��(j��)

��(du��)��6��(g��)���\(y��n)������

InfInt x = (x2 * 256 + x1) + (x3 * 256 * 256) + 256 * 256 * 256 * (x5 * 256 + x4 + x6 * 256 * 256);

(��(sh��)�H���� x1-x6�քe����M(j��n)��8λ���_(k��i))

a = savebyte + (x % 61454 * 256)

b = (x % 54732) + ((x % 5136) % 256 * 256 * 256)

c = (x % 25548) * 256 + ((x % 5136) >> 8)

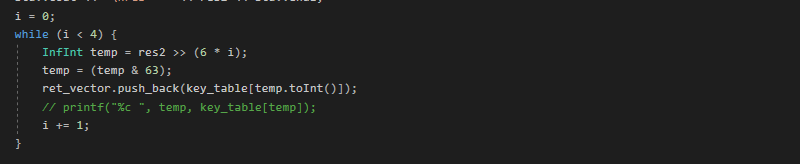

�S��(du��)a/b/c/(res2)����4��(g��)�ֹ�(ji��)Ŀ��(bi��o)��(sh��)��(j��), һ��3*4=12�ֹ�(ji��)

����˼·:

dstRes�ֽM��ÿ�M8+12=20λ��ǰ8��Ӌ(j��)���ԭ��ǰ2λ����12λӋ(j��)�����6λ

Ԕ��(x��)�����^(gu��)��:

ǰ2λ����ֱ�Ӽs�����

��6λ�㷨�^���(f��)�s, �Ҕ�(sh��)��(j��)�^��, �����Ȼ���(ji��n)����

����Ӌ(j��)���^(gu��)����

x = (x2 * 256 + x1) + (x3 * 256 * 256) + 256 * 256 * 256 * (x5 * 256 + x4 + x6 * 256 * 256)

a = savebyte + (x % 61454 * 256)

b = (x % 54732) + ((x % 5136) % 256 * 256 * 256)

c = (x % 25548) * 256 + ((x % 5136) >> 8)

��������^(gu��)�̞� abc��֪, ��x(x1-x6����ͨ�^(gu��)x���)

��R=savebyte

��ʽ��(xi��)��

R+(x%61454*256)=a,

(x%54732)+((x%5136)%256*256*256)=b,

(x%25548)*256+((x%5136)>>8)=c

����(ji��n):

x%61454 = (a-R) >> 8

x%54732 = b & 0xFFFF

x%5136 = ((b & 0xFF0000) >> 16) + ((c & 0xFF) << 8)

x%25548 = c >> 8

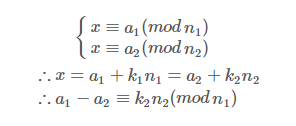

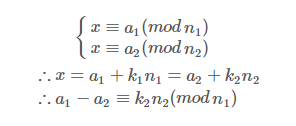

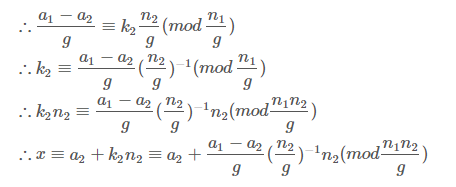

���@һ�����Կ�����߅������֪���D(zhu��n)����ͬ��̽M,

����m�����|(zh��)����˲�����ʹ�ÌO�Ӷ���, �@�ͺ��@һ�}һ����

project euler problem 531

��(du��)��һ��(g��)ͬ��̣�

�O(sh��)g=gcd(n1,n2)�����Եõ��������н⣬�tg|(a1−a2) �س�������������}������

��(f��)�s��O(n2logn) ����˴��}���ĽM���ԃɃɷֽM

x1 and x2 �õ� x‘��x' and x3 �õ� x''��x'' and x4 �õ� answer

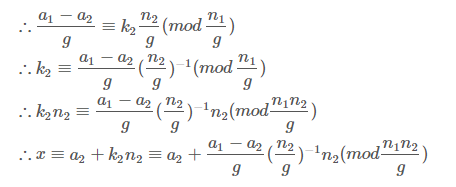

���x֮��x1-x6�����@�����

���ˣ������}����ꮅ

��䛴��a

https://github.com/Tai7sy/mtp_2018_write_up